Témata workshopů

| Téma |

Den |

| Úvod do KBB |

22. 2. 2025 |

| Linux a terminál |

23. 2. 2025 |

| Sítě a síťová bezpečnost |

1. 3. 2025 |

| Kryptografie |

2. 3. 2025 |

| Programování |

8. 3. 2025 |

| Kybernetické útoky |

9. 3. 2025 |

Jak vypadají otázky ve školním testu u přijímacího řízení?

1) Jaký obor na naší škole nenaleznete

a) Informační technologie

b) Cestovní ruch

c) Kybernetická bezpečnost

d) Gymnázium

Úvod do KBB

- Z větší části znalost technologií, z menší části znalost bezpečnosti

Typy hackerů

White hat

- Identifikuje a opravuje zranitelnosti

- Jedná tak se svolením nebo na žádost organizace, do jejíž systémů se nabourává

- Etičtí hackeři

Gray hat

- Nejedná s kriminálními úmysly

- Nemá předchozí vědomí nebo souhlas od těch, do jejichž systémů se nabourává

- Snaží se dělat to stejné jako etický hacker

Black hat

- Kyberzločinec

- Jedná s kriminálními úmysly

- Nabourává se do systémů nelegálně pro svůj prospěch

- Nemá většinou morální kompas u některých věcí

Týmy etických hackerů

Red Team - Ofenzivní tým

- Hledá zranitelnosti v síťi a na systému

- Penetrační testování

Blue Team - Defenzivní tým

- Ochraňuje síť a systémy před útočníky

- Kontrolují třeba logy a nebo jsou jako takový tech support

Purple Team

- Řesí komunikaci mezi Ofenzivním a Defenzivním týmem

Malware

- Škodlivý software, který v počítači provádí činnost, se kterou uživatel nesouhlasí nebo by s ní nesouhlasil, kdyby o ní věděl

Druhy malwaru

- virus - program, který se dokáže šířit bez vědomí uživatele, pro množení se vkládá do jiných spustitelných souborů či dokumentů

- červ - šíří se prostřednictvím počítačových sítí, za využití zranitelností operačních systémů ,

- trojský kůň - program, který se tváří užitečně (například hra, spořič obrazovky nebo nějaký jednoduchý nástroj), ale ve skutečnosti jde o malware

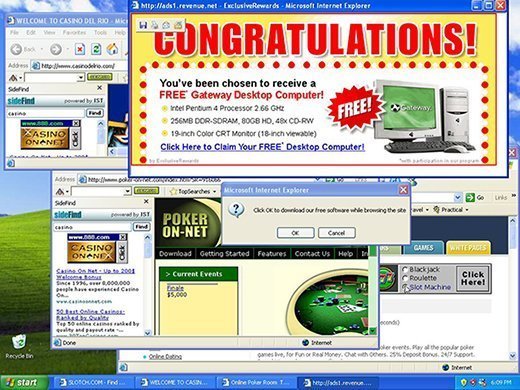

- adware - malware zahlcující počítač reklamními okny, což také často znepříjemňuje práci uživatele

- ransomware - vyděračský malwaru, který zašifruje obsah disku napadeného zařízení a vyžaduje od oběti uhrazení výkupného

- spyware - získává data o činnosti uživatele např. záznamem stisknutých kláves (keylogger) nebo pořizováním snímků obrazovky (screenlogger)

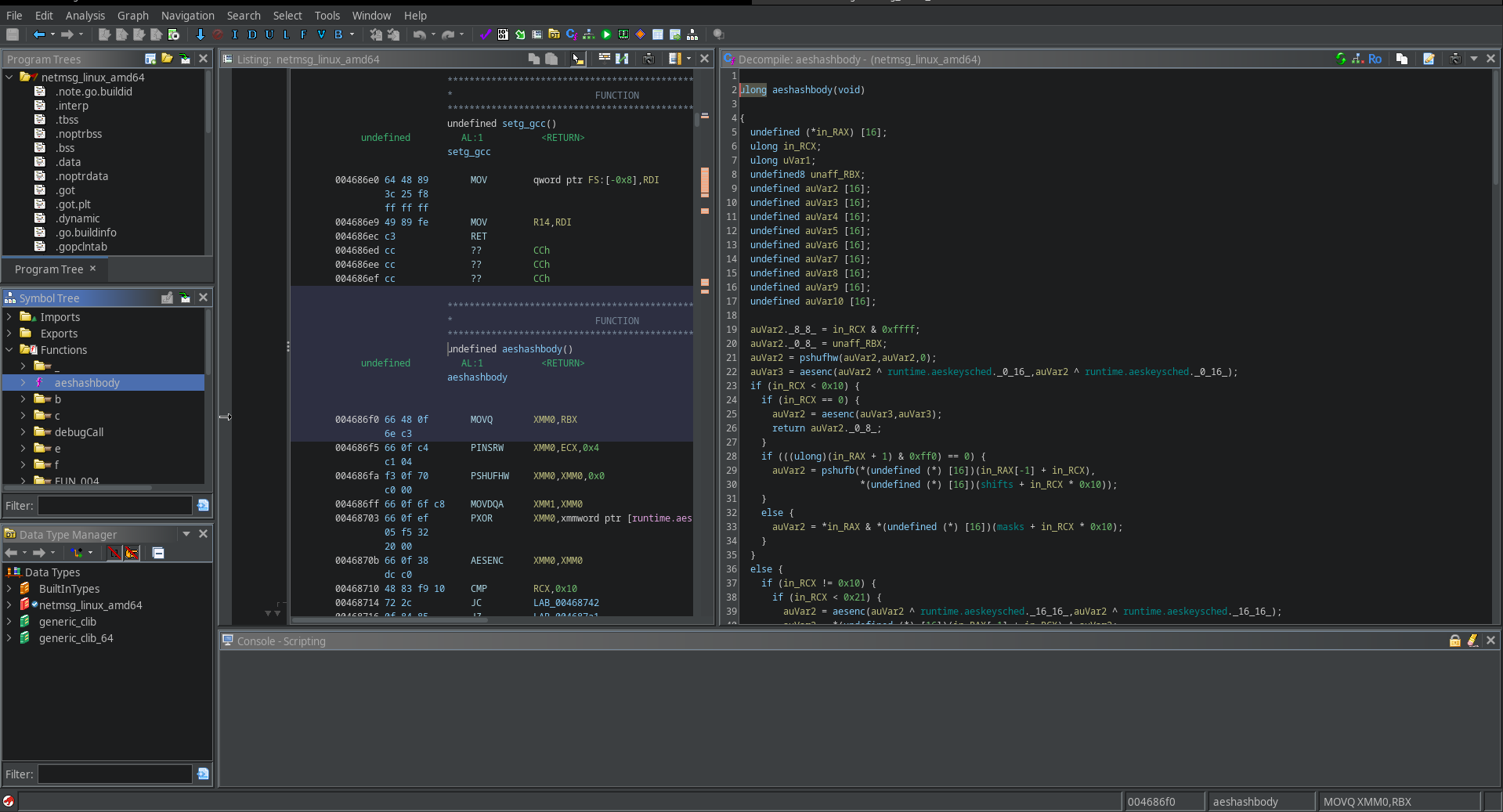

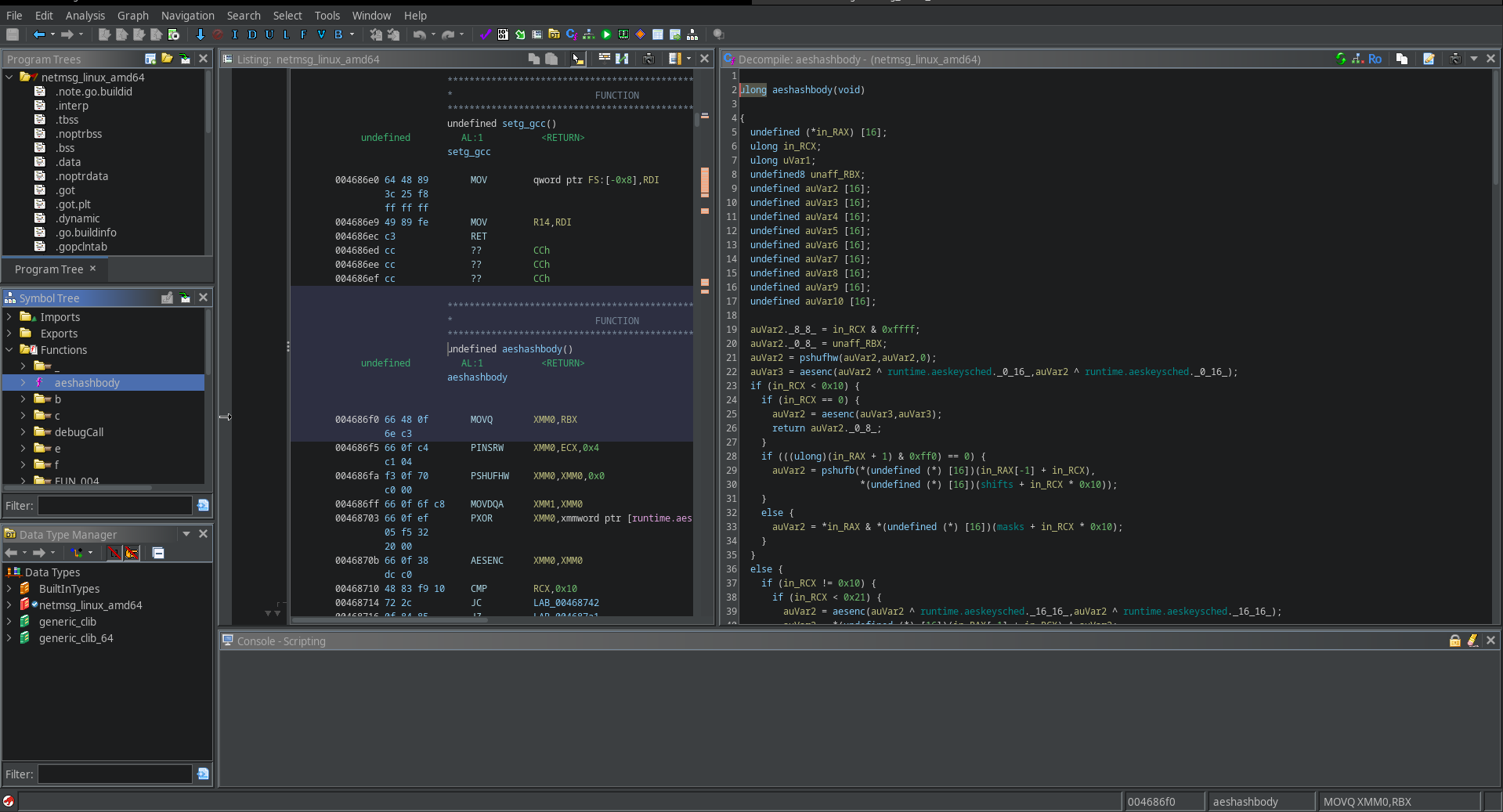

Analýza malwaru

- dynamická - analýza chování malwaru při spuštění a běhu v izolovaném a monitorovaném prostředí

- statická - analýza malwaru bez jeho spuštění

Příklady nástrojů pro analýzu malwaru

- VirusTotal (statická analýza)

- Any.run (dynamická analýza)

Zranitelnosti

- Exploit - zneužití programátorské chyby (jedná se například o nějaký program, nebo skript)

- CVE - identifikátor známé zranitelnosti

- Zero-day exploit - jedná se o exploit, který není ještě obecně známý

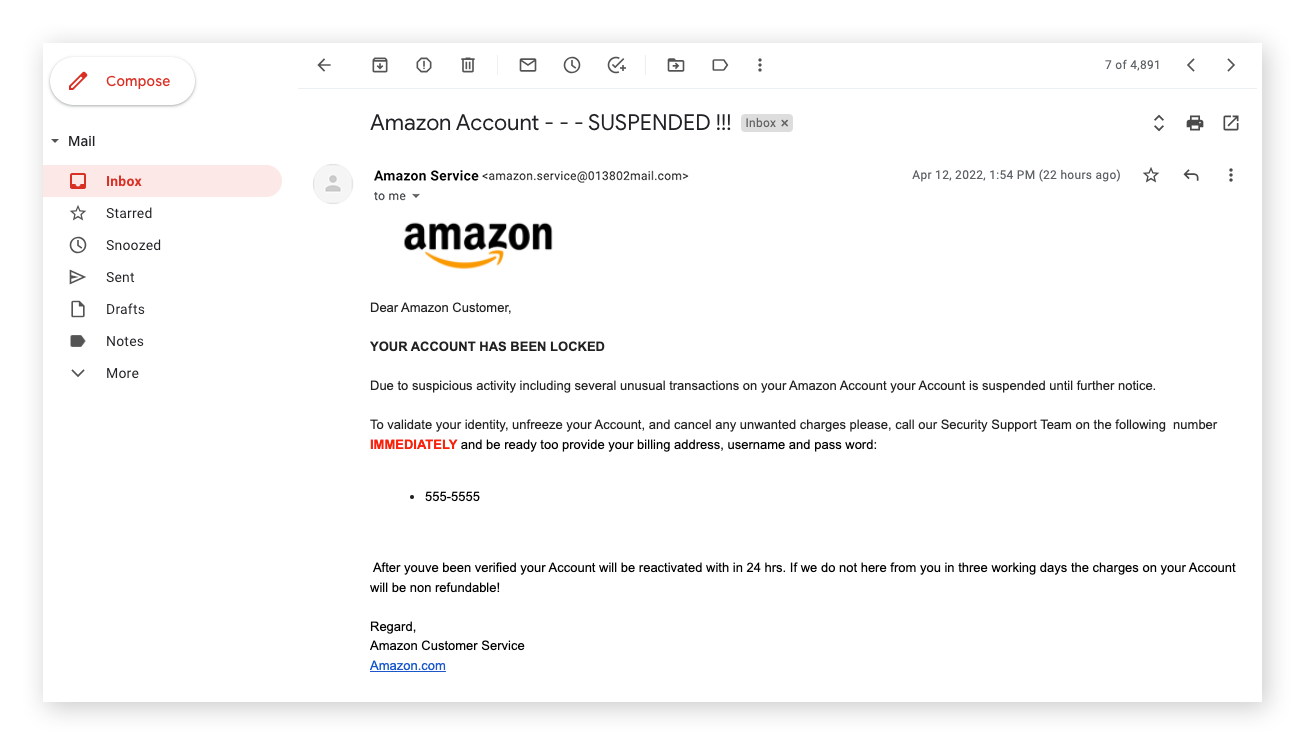

Social engineering

- způsob manipulace lidí za účelem provedení určité akce nebo získání určité informace

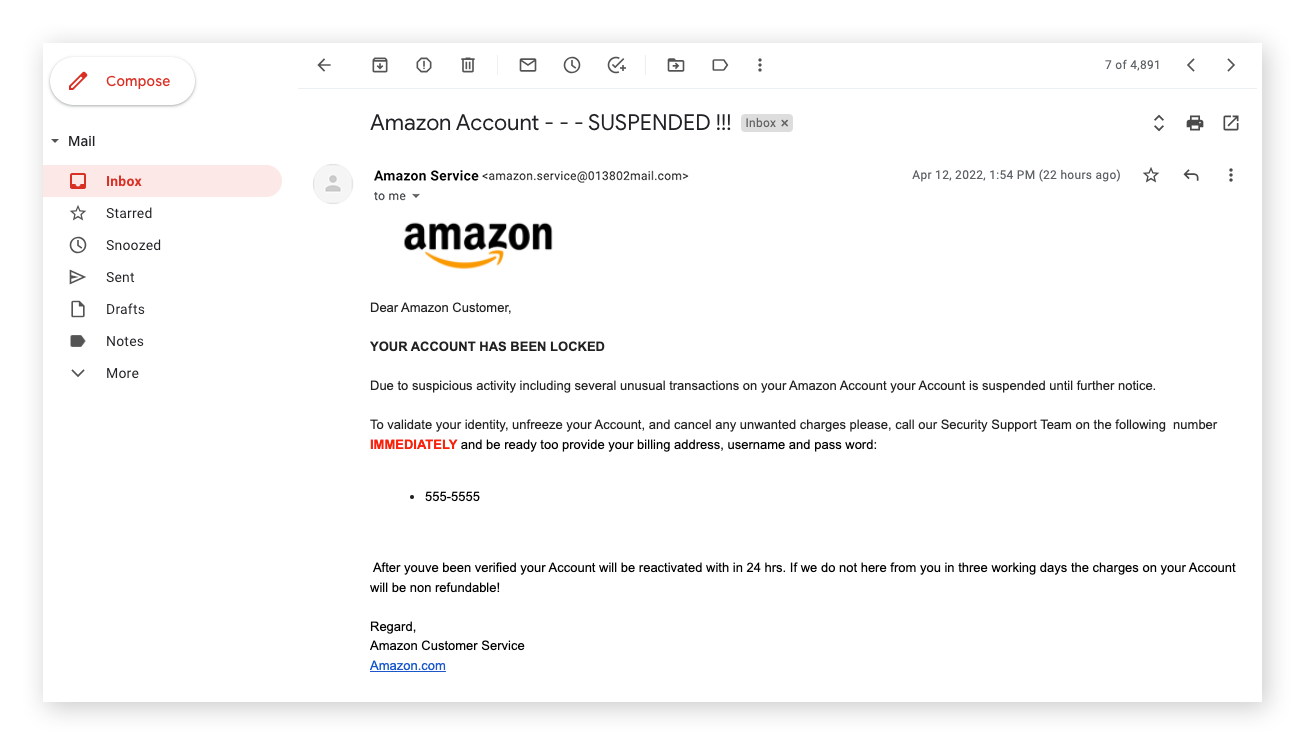

- phishing - příklad social engineeringu, internetový podvod (podvodné maily) používaný k získávání citlivých údajů

OSINT

- proces shromažďování informací z veřejně dostupných zdrojů

- OSINT framework - soubor nástrojů a technik používaných pro OSINT (https://osintframework.com/)

- shodan.io - vyhledávač pro zařízení připojená k internetu

- Google dorking - technika, která využívá pokročilé vyhledávací operátory k odhalení informací na internetu, které nemusí být snadno dostupné

Příklady Google dorkingu

- níže přehled pár příkladů Google dorkingu, existuje jich však daleko více, stačí si vyhledat Google dorking

inurl:ssps.cz ext:pdf

intitle:"Index of" wp-admin

filename:config.php dbpasswd